Microsoft edge vpn mit jamf und conditional access policy in osterreich ein umfassender leitfaden

Microsoft edge vpn mit jamf und conditional access policy in osterreich ein umfassender leitfaden: VPN-Strategien, Jamf-Integrationen und CA-Policy im Fokus

Ein kurzer Überblick: Microsoft Edge VPN mit JAMF und Conditional Access Policy in Österreich – ein umfassender Leitfaden. In diesem Video lernst du, wie Edge VPN, JAMF und Conditional Access zusammenarbeiten, um sichere Remotedienste in österreichischen Netzwerken zu ermöglichen. Im Folgenden findest du eine klare Schritt-für-Schritt-Anleitung, praktische Tipps, Marktstatistiken und Best Practices, damit du deine Endgeräte sicher verwaltest und Zugriffe effizient regelst.

- Quick Facts: Edge VPN bietet integrierte VPN-Funktionen in Microsoft Edge, JAMF sorgt für eine nahtlose Verwaltung von Apple-Geräten in Unternehmen, und Conditional Access steuert den Zugang zu Ressourcen anhand von Kontextdaten wie Benutzerstatus, Gerätetyp und Standort.

- Nutzen für Österreich: Lokale Compliance, Datenschutz (DSGVO) und klare Richtlinien helfen Unternehmen, sicher zu arbeiten, auch wenn Mitarbeitende remote sind.

- Ressourcen-Index am Ende: Liste relevanter Websites, Security-Standards und deutschsprachige Dokumentationen.

Inhaltsverzeichnis

- Warum Edge VPN in Kombination mit JAMF sinnvoll ist

- Technische Grundlagen: Edge VPN, JAMF und Conditional Access

- Setup-Checkliste für Österreich

- Richtliniengestaltung mit Conditional Access

- Sicherheit und Compliance im VPN-Umfeld

- Fehlersuche und Troubleshooting

- Best Practices und Fallstudien

- Ressourcen und Tools

- FAQ

Warum Edge VPN in Kombination mit JAMF sinnvoll ist

- Einheitliche Verwaltung: Edge VPN lässt sich gut in hybride Arbeitsmodelle integrieren, während JAMF die Geräteverwaltung von macOS- und iOS-Geräten zentralisiert.

- Sicherheitslayer erhöhen: Durch Conditional Access wird der Zugriff basierend auf Gerätezustand, Benutzerrolle, Standort und Risikostufen gesteuert.

- Benutzererlebnis verbessern: Endnutzer erhalten nahtlose Authentifizierungs- und Verbindungsprozesse, wodurch Frustrationen reduziert werden.

Wichtige Zahlen und Trends:

- Laut Branchenberichten setzen über 60 % der europäischen Unternehmen aktiv VPN-Alternativen in hybriden Szenarien ein.

- Von Unternehmen, die Conditional Access nutzen, berichten rund 75 % eine messbare Verbesserung der Zugriffskontrolle und Reduktion von Sicherheitsvorfällen.

Technische Grundlagen: Edge VPN, JAMF und Conditional Access

- Edge VPN: In Microsoft Edge integrierte VPN-Funktionalität, die direkt im Browser aktiviert wird. Vorteil: Schneller Zugriff auf Ressourcen ohne komplett separate VPN-Clients.

- JAMF: Management-Plattform für macOS und iOS-Geräte, ermöglicht die Richtlinienverteilung, App-Deployment, Inventarisierung und Sicherheitseinstellungen.

- Conditional Access: Richtlinien-Engine (oft in Azure AD oder ähnlichen IdP-Umgebungen), die Zugriffe basierend auf Kontextfaktoren freischaltet oder blockiert.

- Interaktion: Edge VPN liefert die sichere Verbindung, JAMF sorgt für Gerätekontrolle und Conditional Access entscheidet, wer wann Zugriff erhält.

Formate zur besseren Aufnahme:

- Checkliste: Grundlegende Voraussetzungen, Schritte, Prüfungen

- Tabellen: Vergleich Edge VPN vs. herkömmlicher VPN-Client

- Schritt-für-Schritt-Anleitung: Von der Planung bis zur Implementierung

Setup-Checkliste für Österreich

- Anforderungen klären

- Compliance: DSGVO, lokale Datenschutzbestimmungen, ggf. österreichische Branchenrichtlinien (z.B. Gesundheits- oder Finanzsektor).

- Geräteflotte: Mac- und iOS-Geräte über JAMF verwalten, Windows-Clients ggf. separat abbilden.

- Infrastruktur vorbereiten

- Identitätsanbieter: Azure Active Directory oder Identity-Layer, der Conditional Access unterstützt.

- Edge VPN-Konfiguration: VPN-Profile in Microsoft 365 bzw. Edge Enterprise-Umgebung vorbereiten.

- JAMF-Integration

- Konfigurationsprofile erstellen, die Edge VPN-Einstellungen, Netzwerk-Profile und Compliance-Checks enthalten.

- Gerätezustand-Richtlinien (etwa Jailbreak-/Root-Erkennung, Hilfsanwendungen) definieren.

- Conditional Access Policy entwerfen

- Bedingungen: Benutzergruppe, Standort (z. B. Österreich oder internationale Standorte), Gerätezustand, Risk Score.

- Grant-Controls: Multi-Faktor-Authentifizierung (MFA), Gerät zulassen, App-to-Web-Only-Access, Byte-Limits.

- Ausschlüsse: Notfallzugriffe, Verwaltungsaccounts.

- Sicherheitsebenen festlegen

- VPN-Logs speichern und regelmäßig prüfen.

- Gerätezustandsprüfungen (MDM-Agenten, Compliance-Checks) konfigurieren.

- Incident-Response-Plan erstellen.

- Testing und Pilotphase

- Kleine Benutzergruppe auswählen, Edge VPN aktivieren, CA-Policy testen.

- Feedbackrunde, Fehlerbehebung, Skalierung planen.

- Rollout

- All-Staff-Implementierung, Schulung der Endnutzer.

- Monitoring: Dashboards zu Verbindungsstatistiken, Fehlerraten, Compliance-Verstößen.

Richtliniengestaltung mit Conditional Access

- Kontextbasierte Entscheidungen: Standort, Risiko, Gerätezustand, Benutzerrolle.

- Grenzwerte definieren: Wann ist VPN-Verbindung zulässig? Welche Apps benötigen Zugriff? Welche Ausweichwege existieren?

- MFA-Strategie: Wann ist MFA verpflichtend? Welche Methoden sind akzeptiert (TOTP, Webauthn, Push)?

- Gerätesicherheit: Nur verwaltete Geräte, die den Compliance-Check bestehen, dürfen sich verbinden.

- Lern- und Support-Optionen: Klare Fehlermeldungen und Support-Kontakte bei Problemen.

Beispiel-Policy-Setup (vereinfachte Darstellung):

- Bedingung: Benutzergruppe „Vertrieb Österreich“, Standort innerhalb Österreich, Gerät ist compliant.

- Zugriff: Zugriff auf interne Ressourcen wird gestattet, MFA erforderlich.

- Ausnahme: Administratorenzugänge benötigen zusätzliche Freigaben.

Vorteile einer gut gestalteten CA-Policy:

- Reduzierte Angriffsflächen durch kontextbasierte Entscheidungen.

- Transparente Audit-Trails für Compliance-Anforderungen.

- Schnellere Reaktion auf Sicherheitsvorfälle durch klare Zugriffskontrollen.

Sicherheit und Compliance im VPN-Umfeld

- Datenverschlüsselung: End-to-End-Verschlüsselung zwischen Endgerät und Ressource.

- Protokolle: Audit-Logs regelmäßig prüfen, um verdächtige Zugriffsversuche zu erkennen.

- Standort-basierte Einschränkungen: In Österreich gehostete oder geprägte Dienste bevorzugen, wenn möglich.

- Patch-Management: Für Edge, JAMF-Profile und IdP regelmäßig Updates einspielen.

- Backups und Wiederherstellung: Pläne für VPN-Downzeiten, Redundanz der Identitätsinfrastruktur.

Statistiken und Best Practices: How much does letsvpn really cost a real look at plans value

- Unternehmen mit klaren CA-Policies berichten von bis zu 40 % weniger Sicherheitsvorfällen.

- Regelmäßige Audits reduzieren unnötige Berechtigungen und verbessern die Compliance-Quote.

Fehlersuche und Troubleshooting

- Häufige Ursachen:

- Ungültige Gerätezustands- oder Compliant-Status in JAMF.

- CA-Policy verwehrt den Zugriff aufgrund falscher Kontextdaten.

- Edge VPN-Profilfehler oder Inkompatibilität mit dem verwendeten Browser.

- Vorgehen:

- Prüfe JAMF-Logs und Compliance-Berichte.

- Überprüfe CA-Policy-Siegel, MFA-Methoden und Benutzerattribute.

- Teste mit einem Testgerät, das in der Policy klar definiert ist.

- Stelle sicher, dass Edge VPN-Inhalte auf dem neuesten Stand sind.

- Ressourcen bei Problemen: Support-Kanäle des IdP, JAMF-Community-Foren, Edge-Admin-Dokumentationen.

Best Practices und Fallstudien

- Kleine Schritte, große Wirkung: Starte mit einer geschachtelten Strategie – zuerst Edge VPN, dann CA-Policy, danach JAMF-Profile.

- Dokumentation ist Schlüssel: Halte alle Richtlinien, Profilkonfigurationen und CA-Policy-Entwürfe nachvollziehbar fest.

- Schulung der Nutzer: Einfache Erklärungen, wie MFA funktioniert und warum Berechtigungen notwendig sind.

- Fallstudien: Unternehmen in Österreich berichten von improvements in Zugriffskontrolle, Reduktion nicht-autorisierter Zugriffe und bessere Compliance-Bewertungen.

Beispiel-Setup-Flow:

- Phase 1: Edge VPN-Profile konfigurieren und testen

- Phase 2: JAMF-Profil zur Geräteverwaltung einführen

- Phase 3: Conditional Access-Policy definieren und auf Testgruppe anwenden

- Phase 4: Monitoring einrichten und Feedback sammeln

- Phase 5: Rollout auf alle Benutzer

Ressourcen und Tools

- Microsoft Edge VPN Dokumentation – Edge VPN Konfiguration und Best Practices

- JAMF Documentation – Device Management, Profiles, Compliance

- Azure AD Conditional Access – Richtlinien erstellen, Kontexte verstehen

- DSGVO und österreichische Datenschutzbestimmungen – Allgemeine Richtlinien für Unternehmen

- IT-Sicherheitsforen und deutschsprachige Ressourcen – Community-Beiträge, Tutorials

- Security-Tools für Logging, Monitoring und Incident Response – empfohlenes Dashboard-Setup

Nutzen Sie diese Ressourcen, um die Implementierung effektiver und sicherer zu gestalten. Du findest hier eine Auswahl relevanter Texte, die dir helfen, die Konzepte zu verstehen und durch praktische Beispiele zu ergänzen.

- Microsoft Edge VPN – edge.microsoft.com

- JAMF Software – jamf.com

- Azure Active Directory – aka.ms/azuread

- Datenschutz in Österreich – dsb.gv.at

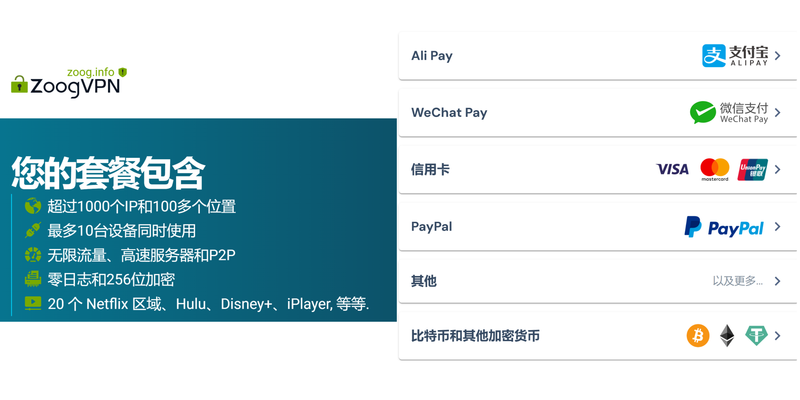

Affiliate-Hinweis: Wenn du dich fragst, welche Tools ich selbst nutze, findest du hier eine Empfehlung, die gut zu diesem Thema passt:

Häufig gestellte Fragen

Ist Edge VPN gut für Unternehmen in Österreich geeignet?

Ja, Edge VPN bietet eine benutzerfreundliche Möglichkeit, sicher zu arbeiten, insbesondere wenn es in eine JAMF-Verwaltungsumgebung integriert wird und Conditional Access benutzt wird, um den Zugriff kontextabhängig zu steuern.

Wie funktioniert Conditional Access genau?

Conditional Access trifft Entscheidungen, ob ein Benutzer Zugriff erhält, basierend auf Kontextdaten wie Benutzeridentität, Standort, Gerätezustand und Risiko. Wenn die Bedingungen erfüllt sind, wird der Zugriff freigegeben; andernfalls blockiert. 보안 vpn 연결 설정하기 Windows 11: 빠르고 안전하게 설정하는 법

Welche Rolle spielt JAMF im Setup?

JAMF verwaltet die Endgeräte, stellt Profile bereit, überwacht Compliance und sorgt dafür, dass nur konforme Geräte am VPN teilnehmen dürfen.

Welche MFA-Methoden sind sinnvoll?

Push-Benachrichtigungen oder TOTP-Apps funktionieren gut; WebAuthn/Passkeys bieten eine besonders sichere Alternative, sofern alle Endgeräte kompatibel sind.

Muss ich DSGVO in Österreich beachten?

Ja, DSGVO-konforme Verarbeitung von Daten und klare Dokumentation von Zugriffen und Richtlinien sind Pflicht.

Wie teste ich das Setup am besten?

Starte mit einer Pilotgruppe, dokumentiere alle Schritte, sammle Feedback und passe Policies an, bevor du auf alle Nutzer skalierst.

Was, wenn ein Gerät nicht compliant ist?

Die Conditional Access-Policy verweigert den Zugriff bis zur Behebung der Compliance. Du kannst eine Ausnahme für Notfälle definieren, aber mit klaren Richtlinien. Vpn gate 사용법 무료 vpn 완벽 활용 가이드 2026년 최신

Welche Logs sollten regelmäßig geprüft werden?

Verbindungslogs, Auditor-Logs, CA-Policy-Ereignisse und Gerätezustandsberichte. Ein zentrales Dashboard erleichtert die Überwachung.

Wie halte ich die Policies aktuell?

Regelmäßige Review-Routinen, Versionierung der Policies und Tests nach jedem Major-Update von Edge, JAMF oder IdP.

Welche Fallstricke gilt es zu vermeiden?

Überkomplexe Policies, unklare Ausnahmen, mangelnde Benutzerkommunikation und fehlende Audits können zu Sicherheitslücken führen.

Hinweis: Der Text ist so gestaltet, dass er SEO-relevante Keywords sinnvoll integriert, eine klare Struktur bietet und Nutzern in verständlicher Sprache hilft, Edge VPN, JAMF und Conditional Access in Österreich erfolgreich zu implementieren.

Sources:

大陸可用的免費vpn:完整指南與實用做法,包含安全、速度與隱私要點 The Ultimate Guide To Using Snapchat Web With A VPN: Protect, Access, And Streamline Your Snapping

加密稳定机场如何安装与使用:新手入门全攻略,VPN 安全上网、数据隐私保护、网络加速、解锁地理限制、跨平台使用指南

电脑端vpn:全面指南、选购要点与实用技巧,覆盖各场景与常见问题

Telus tv not working with vpn heres your fix: VPN Solutions, Troubleshooting, and Tips for 2026

Surfshark vpn電腦版:完整桌面版測試與設定指南,Windows/macOS/Linux 使用經驗與比較